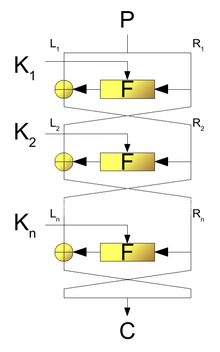

Στην κρυπτογραφία, η κρυπτογράφηση Feistel είναι μια συμμετρική δομή που χρησιμοποιείται στην κατασκευή κρυπτογραφήσεων μπλοκ, η οποία πήρε το όνομά της από τον Γερμανό κρυπτογράφο της IBM Horst Feistel. Ένα μεγάλο σύνολο κρυπτογραφήσεων μπλοκ χρησιμοποιεί το σχήμα, συμπεριλαμβανομένου του Data Encryption Standard

Η δομή Feistel έχει το πλεονέκτημα ότι οι λειτουργίες κρυπτογράφησης και αποκρυπτογράφησης είναι πολύ παρόμοιες, ακόμη και πανομοιότυπες σε ορισμένες περιπτώσεις, απαιτώντας μόνο την αντιστροφή του χρονοδιαγράμματος κλειδιών. Επομένως, το μέγεθος του κώδικα ή του κυκλώματος που απαιτείται για την υλοποίηση μιας τέτοιας κρυπτογράφησης μειώνεται σχεδόν στο μισό.

Η κατασκευή Feistel έχει επαναληπτικό χαρακτήρα, γεγονός που καθιστά ευκολότερη την υλοποίηση του κρυπτοσυστήματος σε υλικό.

Τα δίκτυα Feistel και παρόμοιες κατασκευές είναι κρυπτογραφήσεις προϊόντων, και έτσι συνδυάζουν πολλαπλούς γύρους επαναλαμβανόμενων πράξεων, όπως:

- Ανακάτεμα bit (συχνά αποκαλούμενα κουτιά μετατροπής ή P-boxes)

- Απλές μη γραμμικές συναρτήσεις (συχνά αποκαλούμενες κουτιά υποκατάστασης ή κουτιά S)

- Γραμμική ανάμειξη (με την έννοια της σπονδυλωτής άλγεβρας) με χρήση XOR για την παραγωγή μιας συνάρτησης με μεγάλες ποσότητες αυτού που ο Claude Shannon περιέγραψε ως "σύγχυση και διάχυση".

Το ανακάτεμα των bit δημιουργεί το φαινόμενο της διάχυσης, ενώ η αντικατάσταση χρησιμοποιείται για τη σύγχυση.