Στην κρυπτογραφία, ένας κρυπτογράφος ροής είναι ένας κρυπτογράφος συμμετρικού κλειδιού όπου τα bits του απλού κειμένου συνδυάζονται με μια ψευδοτυχαία ροή κρυπτογραφικών bit (keystream) χρησιμοποιώντας μια πράξη αποκλειστικής ή (xor). Σε μια κρυπτογράφηση ροής τα ψηφία του απλού κειμένου κρυπτογραφούνται ένα προς ένα και ο μετασχηματισμός των διαδοχικών ψηφίων μεταβάλλεται κατά τη διάρκεια της κατάστασης κρυπτογράφησης. Μια εναλλακτική ονομασία είναι κρυπτογράφηση κατάστασης, καθώς η κρυπτογράφηση κάθε ψηφίου εξαρτάται από την τρέχουσα κατάσταση. Στην πράξη, τα ψηφία είναι συνήθως μεμονωμένα bits ή bytes.

Οι κρυπτογραφήσεις ροής αντιπροσωπεύουν μια διαφορετική προσέγγιση στη συμμετρική κρυπτογράφηση από τις κρυπτογραφήσεις μπλοκ. Οι block ciphers λειτουργούν σε μεγάλα μπλοκ σταθερού μήκους. Οι κρυπτογράφοι ροής συνήθως εκτελούνται με υψηλότερη ταχύτητα από τους κρυπτογράφους μπλοκ και έχουν χαμηλότερες απαιτήσεις υλικού. Ωστόσο, οι κρυπτογράφοι ροής μπορεί να είναι επιρρεπείς σε σοβαρά προβλήματα ασφάλειας αν χρησιμοποιηθούν εσφαλμένα- για παράδειγμα, ειδικότερα, η ίδια αρχική κατάσταση δεν πρέπει ποτέ να χρησιμοποιείται δύο φορές.

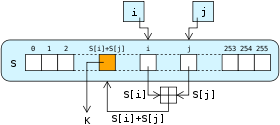

Ένας κρυπτογράφος ροής χρησιμοποιεί ένα πολύ μικρότερο και πιο βολικό κρυπτογραφικό κλειδί, για παράδειγμα κλειδιά 128 bit. Με βάση αυτό το κλειδί, παράγει ένα ψευδοτυχαίο keystream το οποίο μπορεί να συνδυαστεί με τα ψηφία του απλού κειμένου με παρόμοιο τρόπο όπως ο αλγόριθμος κρυπτογράφησης one-time pad. Ωστόσο, επειδή η ροή κλειδιών είναι ψευδοτυχαία και όχι πραγματικά τυχαία, δεν μπορεί να εφαρμοστεί η ασφάλεια που σχετίζεται με το one-time pad και είναι πολύ πιθανό ένας κρυπτογράφος ροής να είναι εντελώς ανασφαλής.